试题二

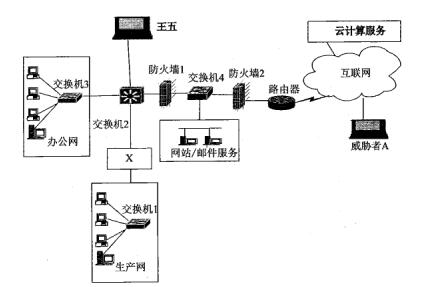

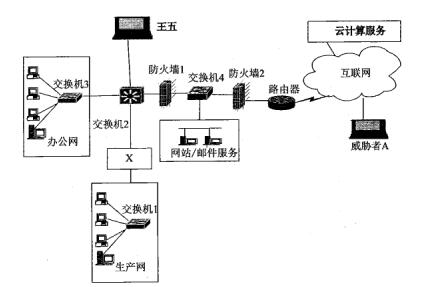

已知甲公司网络环境结构如下图所示,请根据图中信息及问题要求,回答问题(1)至问题(4),将解答填入答题纸的对应栏内。

刷题刷出新高度,偷偷领先!偷偷领先!偷偷领先! 关注我们,悄悄成为最优秀的自己!

试题二

已知甲公司网络环境结构如下图所示,请根据图中信息及问题要求,回答问题(1)至问题(4),将解答填入答题纸的对应栏内。

(4)

从互联网->路由器->防火墙2->交换机->邮件服务器->交换机->防火墙1->客户机(王五)

部署APT检测系统,检测电子文档和电子邮件是否存在恶意代码,以防止攻击者通过电子邮件和电子文档渗透入侵网络。

APT攻击通常利用电子邮件作为攻击手段,将恶意代码嵌入邮件中,发送至目标人群。当邮件接收者打开恶意附件或点击含有恶意链接的邮件时,恶意代码将在其计算机上安装,从而实现对网络的渗透。根据题目中的网络环境结构图,威胁者A的攻击流量需要经过互联网、路由器、防火墙2、交换机、邮件服务器等多个网络设备。

为了防范APT攻击,可以部署APT检测系统。该系统可以自动检测电子邮件和电子文档中的恶意代码,主要采用的检测技术包括静态和动态分析,可以识别文件和邮件中的恶意代码和行为。此外,还可以利用沙箱技术模拟运行环境,识别未知的威胁。

本文链接:问题(4):描述APT攻击者A通过电子邮件附件对公司网络的渗透路径,并说明针对APT可以部署的安全设

版权声明:本站点所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明文章出处。让学习像火箭一样快速,微信扫码,获取考试解析、体验刷题服务,开启你的学习加速器!