试题三(共20分)

阅读下列说明和图,回答问题1至问题5,将解答填入答题纸的对应栏内。

【说明】

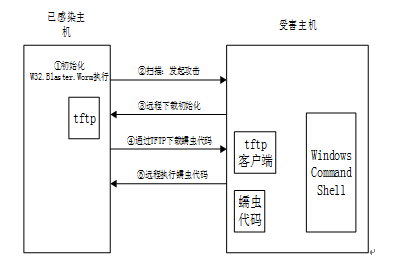

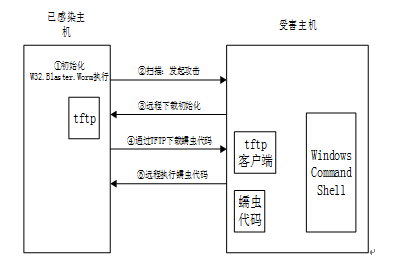

W32.Blaster.Worm网络攻击示意图如图3-1所示。

图3-1

刷题刷出新高度,偷偷领先!偷偷领先!偷偷领先! 关注我们,悄悄成为最优秀的自己!

试题三(共20分)

阅读下列说明和图,回答问题1至问题5,将解答填入答题纸的对应栏内。

【说明】

W32.Blaster.Worm网络攻击示意图如图3-1所示。

图3-1

【问题4】(6分)

(1)Nmap/Nessus

(2)cmp

(3)who

(1)针对问题中提到的“常用的漏洞扫描工具有哪些”,答案给出了两种常用的漏洞扫描工具,即Nmap和Nessus。这些工具可以帮助分析受害系统的漏洞情况,是进行网络安全评估的有效方法。

(2)对于第二个问题,“在UNIX系统上,容易被感染特洛伊木马的二进制文件包括telnet、login、su等等,网络管理员可以使用什么命令直接把系统中的二进制文件和原始发布介质上的对应文件进行比较”,答案提供了cmp命令。这个命令可以比较两个文件的内容是否相同,从而检测二进制文件是否被篡改或感染。

(3)对于最后一个问题,“在UNIX/Linux系统中,通过utmp日志文件,可以确定当前哪些用户登录受害系统,并可以利用什么命令读出其中的信息”,答案提供了who命令。这个命令可以读取utmp日志文件,显示当前登录系统的用户信息。

本文链接:阅读下列说明和图示,回答相关问题。常用的网络安全评估方法包括恶意代码检测、漏洞扫描、文件完整性检查等

版权声明:本站点所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明文章出处。让学习像火箭一样快速,微信扫码,获取考试解析、体验刷题服务,开启你的学习加速器!